Как провести тестирование точки доступа на уязвимости с WPS WPA Tester

Относительно недавно считалось, что использование беспроводной сети не вызовет дополнительных проблем, если она защищена технологией WPA2 и выставлен сложный пароль, состоящий из различных символов. На сегодняшний день были разработаны специальные программы, позволяющие обойти кодировку беспроводной сети и осуществить подключение.

Содержание

Особенности приложения

Эффективной программой для обхода пароля в сети вай-фай, можно считать WiFi WPS WPA tester. Основной задачей данной утилиты является проверка надежности и поиск уязвимых мест сетей WiFi. Ее более совершенная версия — WPS WPA tester premium — позволяет выполнять ряд операций, в частности:

- Производить копирование распознанного пароля и сохранять его;

- Производить запись данных на иные внешние устройства для осуществления хранения пароля;

- Осуществлять открытие сетевых сокетов (программных интерфейсов).

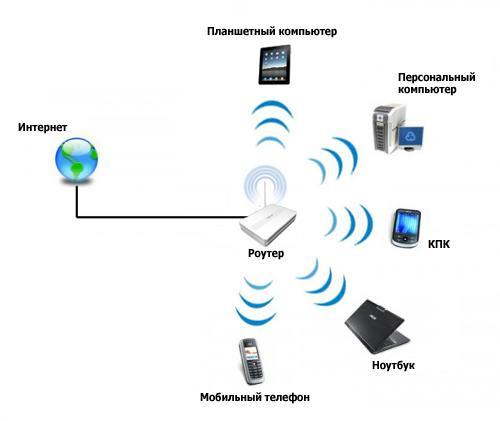

В основу функционирования утилит WiFi tester положен механизм автоматического задания имени сети и шифрования. Это избавляет пользователей от разборок со сложными настройками в веб-интерфейсе. После настройки сети можно без сложностей проводить добавление любых устройств.

В настоящее время ситуация на рынке такова, что крупные бренды, в частности Cisco, ZyXEL, Linksys, D-Link, Netgear, Buffalo, Belkin, выпускают продукцию (маршрутизаторы), которая уже поддерживает WPS.

Использовать WPS можно различными способами:

- При помощи Push-Button-Connect (PBC), что заключается в нажатии пользователем определенной кнопки на маршрутизаторе (хардварной) и на компьютере (софтварной) и активации процесса настраивания.

- При помощи ввода пин-кода в веб-интерфейсе, что заключается в переходе пользователем через браузер в интерфейс администрации роутера и введении пин-кода из 8 цифр, написанного на устройстве. С этого момента запускаtтся активация настроек.

- Посредством ввода пин-кода на пользовательском компьютере, что основано на возможности открытия специальной сессии WPS в момент соединения с маршрутизатором. Ввод позволяет осуществить настройку роутера или произвести получение уже имеющихся настроек при правильном вводе кода.

К достоинствам последнего варианта можно отнести отсутствие необходимости производить аутентификацию, а также относительно малое количество комбинаций кода.

Поскольку пин-код в основном состоит из 8 символов, gо теории математической статистики насчитывается 100 млн/ различных комбинаций для подбора. Однако стоит отметить, что последние цифры в пин-коде представляют собой контрольное значение, высчитанное на основании предыдущих семи цифровых символов. Это говорит о том, что теоретически необходимо расшифровать 10 млн/ вариантов.

Осуществление проверки пин-кода разделяется на два основных этапа. В таком случае возможны несколько вариантов развития событий.

Получение атакующим ответа EAP-NACK на отсылку собственного сообщения М4 говорит о том, что введение первой части пароля было неверным.

Получение атакующим ответа EAP-NACK на отсылку собственного сообщения М6 говорит о том, что введение второй части пароля было неверным.

В таком случае количество вариантов перебора уменьшается до 10 тысяч для первой части пароля и до 1 тысячи — для второй. Таким образом, общее число комбинаций равно 11 тысячам.

Общее время подбора в среднем равно 4-10 часам.

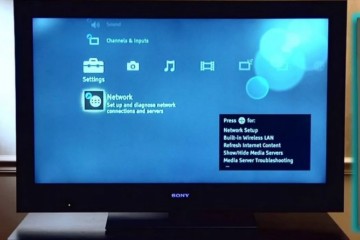

Тестирование домашней точки доступа

Чтобы протестировать домашнюю точку доступа, необходимо произвести несколько последовательных шагов.

- Указать значение логина и пароля при входе как root:toor;

- Установить Reaver (для его загрузки необходим выход в интернет-пространство);

- Зайти в настройки беспроводного адаптера;

- Кликнуть на Applications;

- Выбрать «Интернет»;

- Зайти на Wicd Network Manager;

- Запустит эмулятор терминала;

- Загрузить утилиту последней версии посредством репозитория;

- Осуществить подготовку к брутфорсу;

- Осуществить перерод беспроводного адаптера в мониторинговый режим;

- Провести определение имени беспроводного интерфейса;

- Провести определение мак-адреса доступной точки;

- Проверить точку на активность;

- Запустить брутфорс;

- Задать наименование интерфейса;

- Задать BSSID точки доступа.

Преимущества

К преимуществам данной утилиты можно отнести следующие:

- Осуществление сканирования любых сетей вай-фай в радиусе видимости;

- Запуск проверки WPS протокола на наличие и констатацию уязвимых мест сети;

- Нахождение и демонстрация паролей ко всем устройствам, которые были до этого подключены к андроид-устройству;

- Отсутствие рекламы, платного контента, мусорных софт-файлов;

- Понятный интерфейс;

- Осуществление работы на Андроид 4 и более поздних версиях.

Недостатки

К недостаткам данной утилиты можно отнести следующие:

- Язык приложения — английский, который может быть непонятен пользователям и создавать неудобства в понимании;

- Необходимость приобретения рут-прав (для версий Андроид ранее 4.0);

- Необходимость приобретения утилиты бизибокса (актуально для первых версий андроид).

Дополнительная информация

В тех случаях, когда пользовательская сеть подверглась воздействию программы по взлому вай-фай пароля, необходимо протестировать несколько методов на эффективность защиты.

Во-первых, попробовать поменять пароль администратора.

Во-вторых, не передавать информацию по роутеру посторонним непроверенным лицам (повести замену стандартного идентификатора набора услуг).

В-третьих, отключить защищенную настройку tester WiFi WPA или обновить прошивку роутера для избежания внешних атак.

В-четвертых, попробовать изменить сервер по умолчанию на другой DNS-сервер.

Наиболее простым способом является отслеживание сторонних подключений. Если количество пользовательских устройств, работающих на одной сети, не совпадает со списком, полученным после проверки, то на лицо мошеннические подключения.

Аналогичные программы

Помимо рассматриваемой программы «вай фай тестер» существует множество ее аналогов, которые отличаются по операционной среде, на которую устанавливаются — Виндовс или Андроид.

Ко второму типу WiFi tester на Android относятся:

- WIBR+;

- AndroDumpper;

- WPS CONNECT/

WIBR+ — это программа, способная организовывать подключение к посторонней сети посредством выявления уязвимых мест. По завершении операции происходит выдача полученного ключа.

WPS CONNECT относится к приложениям, осуществляющим соединение к запароленным сетям. Помимо этого утилита обладает возможностью отключать пользователей от вайфай.

AndroDumpper — утилита, разработанная специально для Android-гаджетов с ознакомительной целью и направленная на проверку WiFi роутеров. Механизм ее основан на осуществлении онлайн-проверки WPS (Wi-Fi Protected Setup) при попытке присоединения к сети.

Для Виндовс были разработаны следующие программы WPA WiFi WPS:

- Dumpper, которая производит определение видимых роутеров и предоставляет пользователю данные о wifi. В том случае, когда имя пользователя и пароль совпадает с заводским, процесс проходит без осложнений со стопроцентной вероятностью.

- WiHack относится к ряду программ, представляющих перехватывание пакетных данных, передаваемых между компьютером и роутером. Механизм ее работы основан на внедрении в канал обмена для перехвата пакетов, в которых имеется информация о совершенных действиях. Взломанный пароль приходит на электронную почту.

Зашита WiFi-сети измененным именем и паролем не считается самой надежной. В период современного развития науки и технических устройств были разработаны алгоритмы для считывания скрытых данных. Программисты подготовили и пустили в массы множество сканирующих программ, работающих как на мобильном оборудовании, так и на компьютерах (ПК). Однако открыто пользоваться данными программами запрещено.