Описание и порядок использования программы Router Scan

Любопытно, зачем, на самом деле, нужна программа Router Scan, как пользоваться ею. Используя инструменты подбора паролей, пользователи взламывают роутеры, маршрутизаторы. Сетевое оборудование нуждается в защите, но для этого необходимо поближе познакомиться с возможностями утилиты.

Содержание

Для чего нужна программа Router Scan

Wi-Fi Router Scan необходим, чтобы проверить безопасность сети. Многофункциональная утилита с легкостью определяет устройства, которые нуждаются в защите. Происходит автоматический подбор паролей, а также взлом эксплойта. Речь идет о программном коде. Exploit представляет собой набор команд для вычислительной системы.

Запуск

У пользователей возникают вопросы, как запустить роутер скан, как пользоваться им? Многое зависит от операционной системы. Используя команду Winbind, разрешается произвести быстрый вход в программу. На компьютере происходит распаковка файлов и тем самым открываются инструменты.

Настройка и запуск сканирования

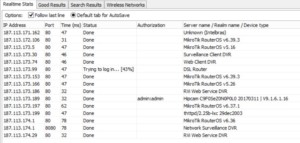

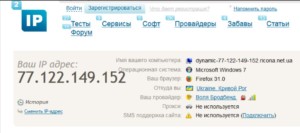

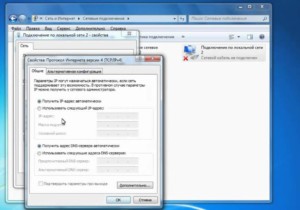

Прежде чем осуществить настройку приложения, стоит проверить личные параметры. На сайте 2ip.ru представлены характеристики IP-адреса, браузера, прокси и защиты. При запуске приложения отображаются данные, касательно подключенных устройств и общей статистике. Пользователь сможет уточнить информацию по количеству потоков передачи данных.

Отдельно продемонстрирован тайм-аут, шифровка. Под веб-интерфейсом предусмотрено несколько портов. Однако не все они находятся в рабочем состоянии. В верхней области экрана разрешается подстраивать диапазон сканируемых адресов. Типы атак взлома отображаются в нижней области экрана.

Модули сканирования

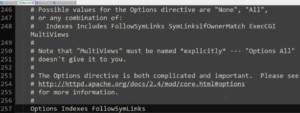

Чтобы повысить защиту интерфейса, используется модуль сканирования. В сети он может называться Main и необходим для получения полной информации. Для работы с прокси серверами используется функция Detect proxy servers. Она включает в себя набор протоколов, понимает язык программирования HTTP.

В верхнем поле указывается надпись Proxy server и отдельно проверяется колонка WAN. В ней показывается действующий прокси-сервер, который можно поменять. Если интересует более подробные данные про сканирование, стоит открыть таблицу.

Use HNAP — дополнительная функция, которая свидетельствует о поддержке протокола Networ. Она показывает уязвимые места системы, нет необходимости использовать сторонние утилиты. Когда обнаружена неисправность, в нижней части окна появляется надпись Bypass aut. Таким образом, с беспроводной сетью что-то не так. Модуль быстро запускается, но требуется время, чтобы подобрать для интерфейса пароль автоматизации.

Настройки сканера портов

Говоря о настройках сканера портов, чаще всего речь идет о выборе режима. Когда злоумышленник пытается взломать сеть, используются различные инструменты. Стандартный пароль является первым ключиком к системе. Чтобы не прозевать атаку, лучше выбрать режим. Варианты на выбор:

- Normal,

- Fast Scan,

- Ultra Fast.

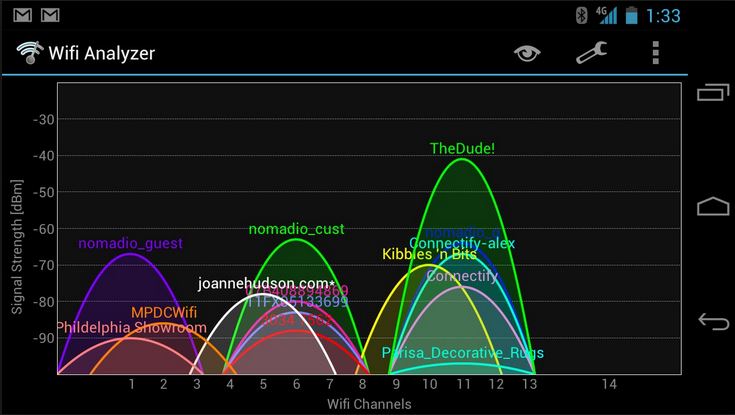

Normal создано исключительно для беспроводных сетей, защита происходит на нескольких каналах. Сканер отслеживает все процессы и опирается на время задержки. Учитываются данные аутентификации и запуска роутера.

Всё что касается устройств, подключённых через разъем Ethernet, отвечает Fast Scan. С английского переводится, как быстрое сканирование. По факту, система проверяет качество Wi-Fi сигнала, учитывает помехи при соединении. При тесте запрашивается статистика по IP-адресу, берётся в расчёт время задержки.

Производительные компьютеры с мощными маршрутизаторами могут работать в режиме Ultra Fast. Запрашиваются данные по провайдеру и адаптеру. Программа отслеживает изменения в сетевой среде, учитываются технические характеристики. После сканирования на компьютере отображаются доступные потоки, можно узнать о задержке.

Взлом WiFi с помощью Router Scan

Когда подключены неизвестные роутеры, маршрутизаторы, программа способна разузнать о них всю информацию. Учитывается тип беспроводной сети, выбранная защита. Некоторые устройства используют функцию шифрования. Подбирается ключ, имеются разные пароли. Программа демонстрирует данные о соединении WAN, выбранной локальной сети.

В основном поле показывается производитель, модель роутера.

Использование результатов сканирования

Когда производится сканирование, можно узнать о тайм коннекте и количестве потоков. Отображаются интерфейсы доступные адреса. В отдельном окне показывается информация касательно аутентификации. По результатам проверки видны точки доступа и пароли. На верхних строчках показываются сетевые настройки WPS-пин.

Таким образом, можно построить карту сетей, выявить всех гостей. Предусмотрен переход в диспетчер трафика, есть родительский контроль. Существует разделение по шестому протоколу, интернету, по локальной сети, беспроводной технологии.

Как защититься от Router Scan

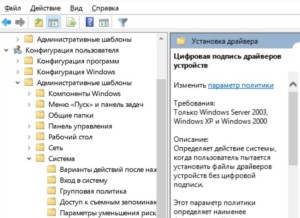

Как установлено выше, программа способна раскрыть точку доступа, однако не стоит опускать руки. Профессионалы уверяют, что простыми шагами можно повысить защищенность маршрутизатора. На первом этапе стоит обновить прошивку, проверить доступные драйвера.

Во вторую очередь, меняются учётные данные от администратора. Вариант с надписью admin считается не корректным. Установка нового пароля — хорошее решение для борьбы с злоумышленниками. Специалисты рекомендуют использовать длинные надписи, содержащие преимущественно буквы.

Следующий шаг — изменение точки доступа. Сетевое оборудование Mikrotik умеет противостоять подобным атакам. Латвийский производитель изготавливает маршрутизаторы и коммутаторы. Для создания беспроводной точки используется платформа RouterBOARD.

Основные достоинства:

- простота использования,

- работа с брандмауэром,

- решение сложных задач,

- практичность,

- удалённое управление,

- подключение внешнего источника питания.

Среди производительных вариантов ценятся устройства CloudCore. Рассмотрена совместимость с различными сетевыми провайдерами, практически отсутствуют уязвимости. Вопросом занимались исследователи центра операционной безопасности. На примере обычного трояна удалось выяснить, что блок RCE способен избежать несанкционированного доступа.

Настройки производятся в автоматическом режиме, всё что требуется, просто авторизоваться пользователю. Защищенность кода — основное достоинство и на данный момент производитель работает над ПО WINBOX. С его помощью получится увеличить функциональные возможности роутеров, плюс сделать защиту более надежной.

Дополнительные инструменты

К дополнительным инструментам программы приписывают функцию аудита безопасности. При обнаружении роутера, веб-камеры, маршрутизаторов, разрешается выявить слабые стороны сетевого устройства. Подбор пароля к Wi-Fi не отнимет много времени. На официальной странице разработчика уже доступна обновлённая версия 2.60, которая включает поддержку роутеров многих производителей.

Функция беспроводного доступа — это ещё одна возможность. Поддерживается WPA/WPA2 сети и есть возможность провести атаку на незащищенное оборудование. Эксперименты продолжаются и надо усовершенствовать программу. Однако встречаются ограничения и об этом говорят ошибки ПК. Пользователь на экране может увидеть надписи Raw packet, Please install WinPcap.

Выше рассмотрена программа Router Scan и даны действенные советы по её использованию. Показаны особенности настроек, расписан запуск сканирования. Также есть описание модулей, плюс дополнительных инструментов.